Sécurité d'Accès

UniView

Interphone

Hikvision

Interphone

Sewosy

Électro-aimant

Conas

Électro-aimant

Conas

Contrôle d’Accès

Hikvision

Contrôle d’Accès

Sewosy

Contrôle d’Accès

Jablotron

Contrôle d’Accès

Pourquoi un système de contrôle d’accès ?

Le terme « contrôle d’accès » désigne généralement un système qui peut contrôler et surveiller le mouvement des personnes et/ou des marchandises à l’entrée/sortie d’un bâtiment ou d’un site. Les avantages de l’utilisation des systèmes de sécurité d’accès comprennent la prévention des pertes ou des dommages aux immobilisations et la réduction du risque de blessures corporelles pour le personnel et les visiteurs. Les applications de sécurité d’accès vont du contrôle d’une porte d’entrée à la gestion d’un grand site complexe. Un système de contrôle d’accès physique se compose de trois composants principaux :

1. Contrôle de l’accès par la barrière physique

La barrière physique empêche l’accès des personnes non autorisées et dispose d’un moyen d’accès à l’électricité. Il peut s’agir d’une porte équipée d’un électro-aimant, d’une gâche électrique, d’un verrou de boulon, d’un portail de stationnement ou d’un ascenseur. Pour les portes, un capteur de porte magnétique peut être ajouté pour surveiller la porte afin qu’une alarme puisse être déclenchée si la porte est ouverte ou illégalement ouverte. Parce qu’il n’y a aucun moyen de garantir qu’une seule personne passera une porte lorsqu’elle est déverrouillée, des règles strictes doivent être mises en place pour dissuader les utilisateurs autorisés de permettre un accès non autorisé à travers la porte

2. Contrôle d’accès par le contrôleur d’accès et le lecteur

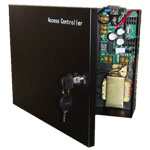

La barrière physique est contrôlée électroniquement par un contrôleur d’accès Il peut s’agir d’un clavier, d’un lecteur de carte ou d’un lecteur biométrique Ensemble, le contrôleur d’accès et le lecteur sont capables d’identifier une personne et d’autoriser ou d’ouvrir la porte pour eux. Les contrôleurs peuvent être autonomes ou mis en réseau avec un système de contrôle d’accès maître sur PC (aussi appelé système en ligne) qui gère la base de données des utilisateurs pour tous les points d’accès.le logiciel système basé peut connecter chaque contrôleur avec les détails des droits d’accès de chaque individu.Les systèmes de contrôle d’accès basés sur PC peuvent fournir de nombreuses installations supplémentaires telles que la localisation de l’utilisateur, la présence et la surveillance de l’utilisation, la gestion et l’accès automatique des visiteurs et des portes pendant les urgences et les périodes assignées.

3. Contrôle d’accès par les identifiants

L’identité d’une personne est déterminée par une « référence », qui peut être un code PIN, une carte d’accès, un porte-clés ou une caractéristique humaine unique, comme une empreinte digitale. Dans certains cas, Des combinaisons de deux ou plusieurs de ces identifiants peuvent être utilisées pour identifier la personne pour un système de contrôle d’accès.